从零开始的 Pwn 之旅 - Pwn 环境的搭建

总结摘要

当前文章较简略,可参考 https://blog.csdn.net/j284886202/article/details/134931709

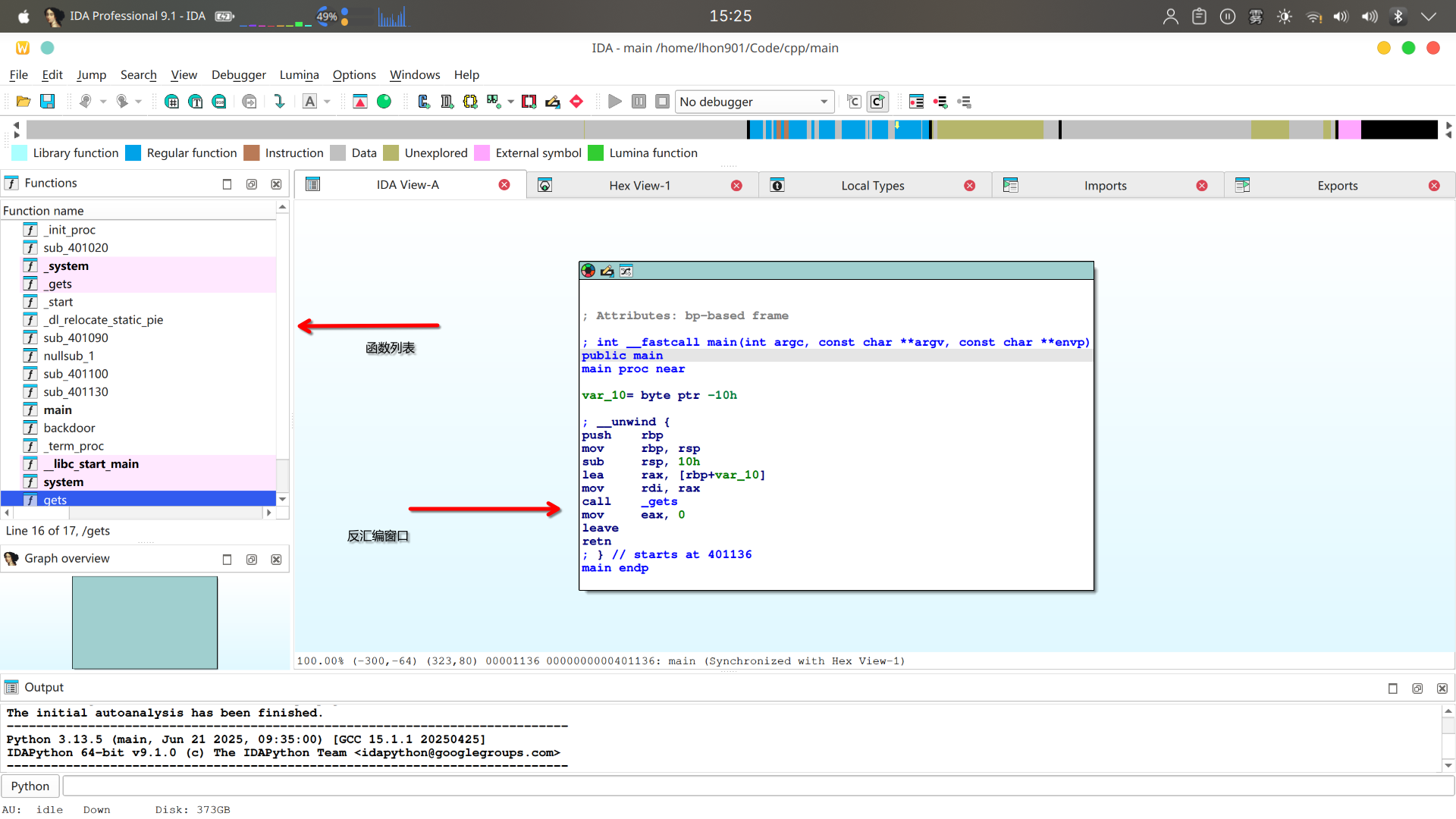

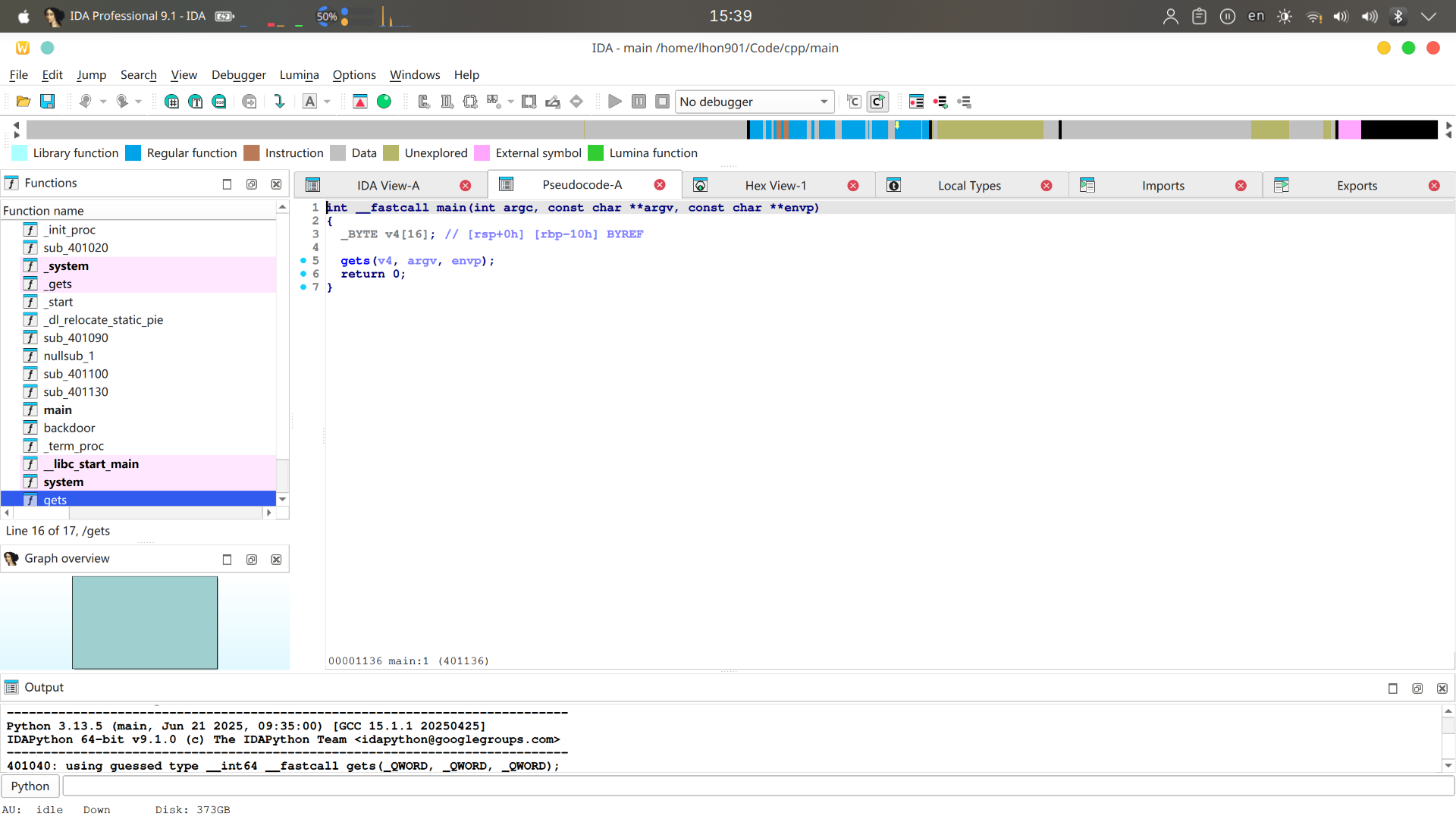

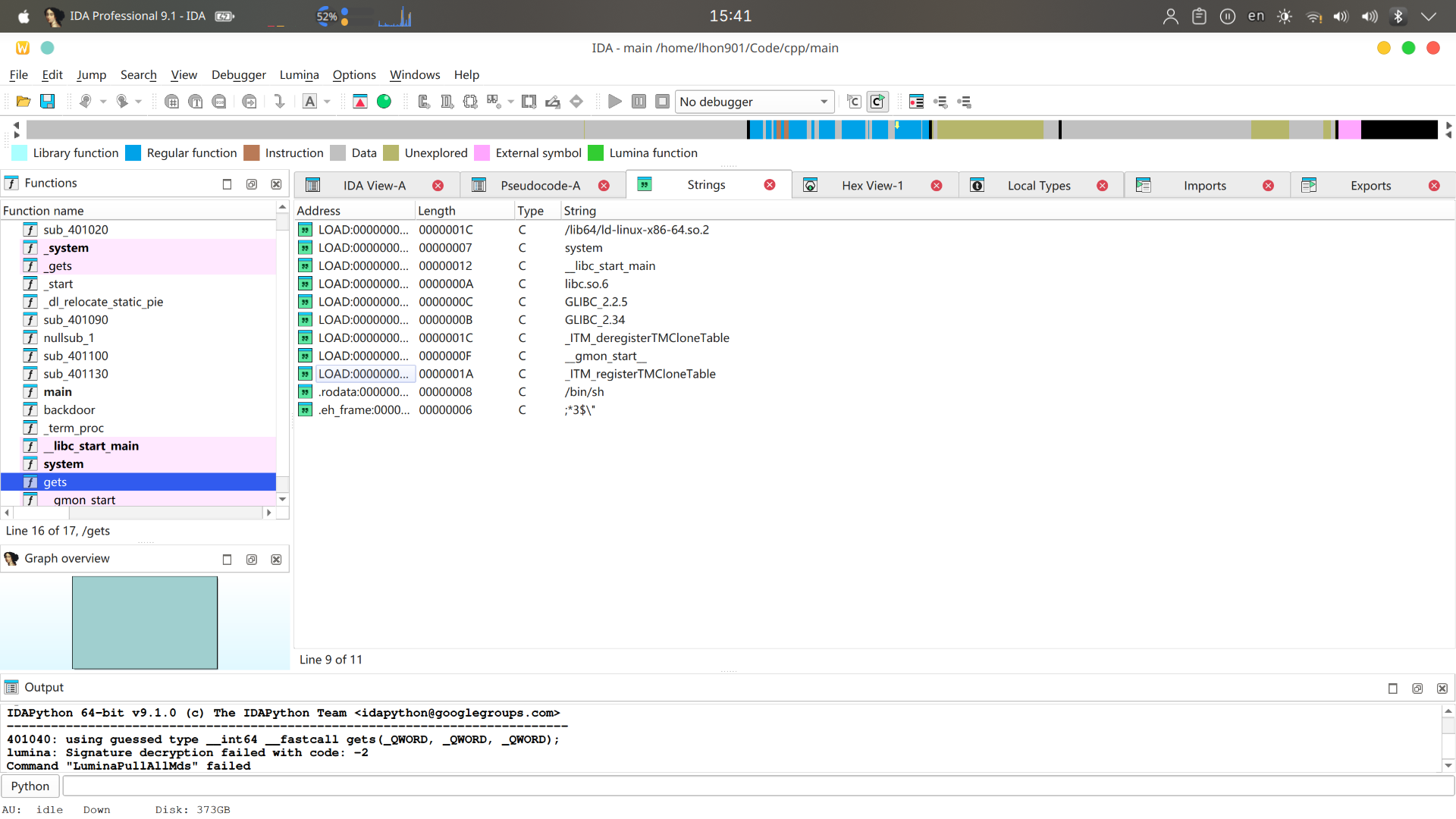

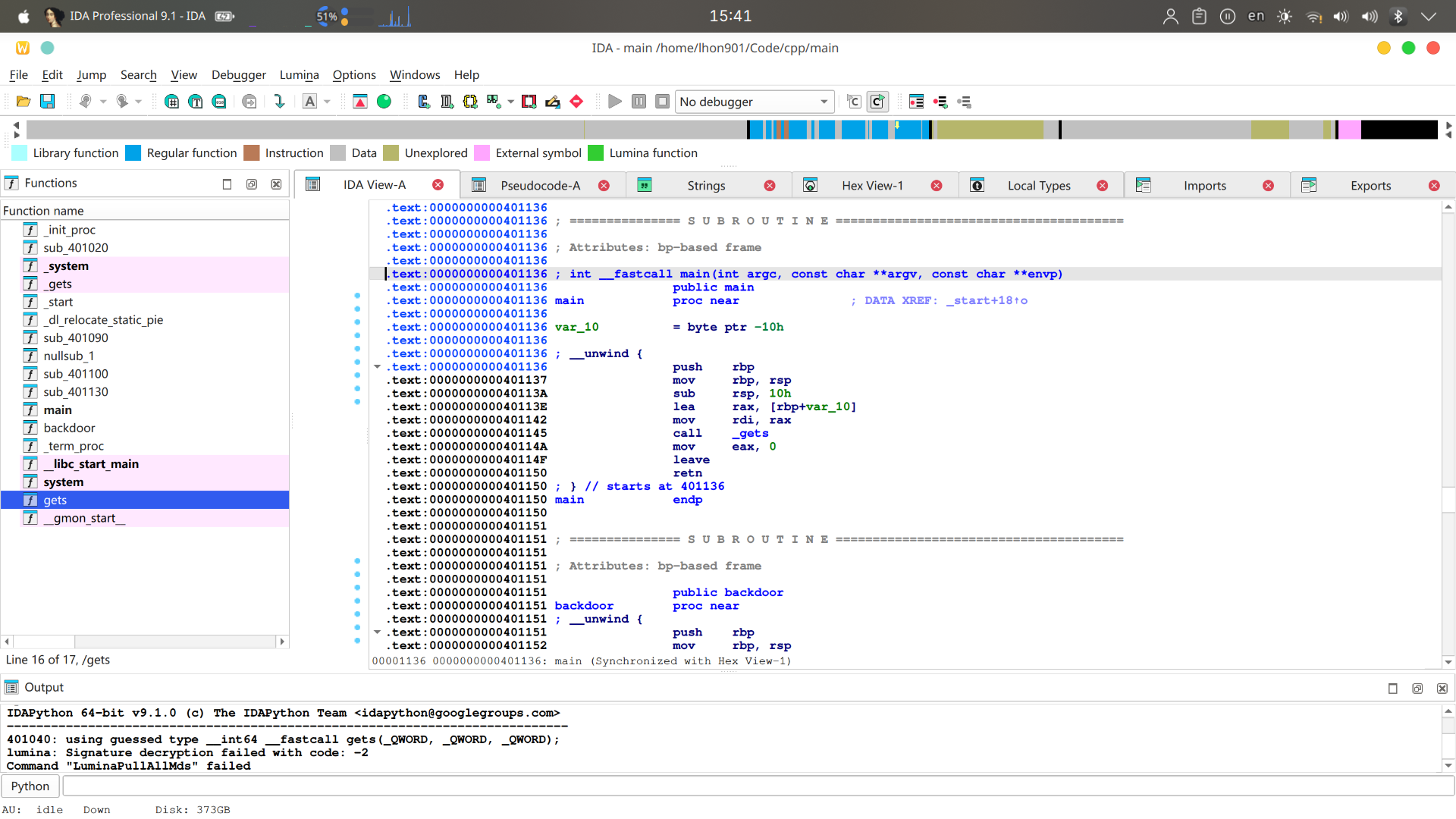

静态代码分析

ida pro

[Disassemblers] IDA Pro 9.0 RC1 全平台安装包 及 patch脚本

安装过程不再赘述

将要分析的二进制文件拖入 IDA Pro 中,等待分析完成。

- 按下 F5 可以展示当前函数 C 伪代码

- Shift + F12 可以展示当前程序的字符串

- 在反汇编窗口按下空格可切换视图

静态代码分析

gdb

前面的文章中已经介绍了如何使用 GDB 进行调试,这里不再赘述。

从零开始的 Pwn 之旅 - 掌握调试器 gdb 的基本使用

Pwn 相关工具

pwntools

| |

checksec

当安装了 pwntools 之后,可以使用 checksec 命令来检查二进制文件的安全特性。

ROPGadget

当安装了 pwntools 之后,可以使用 ROPGadget 命令来查找 ROP gadget。